Introducción

Un servidor TACACS provee una ubicación centralizada AAA (Authentication, Authorization y Accounting) para dispositivos Cisco. La Autentificación de los usuarios se puede realizar de 2 maneras: Con la base de datos local del dispositivo o con el servidor TACACS. El modelo TACACS provee funcionalidades adicionales tales como la autorizacion de comandos específicos según el usuario, además de un registro histórico detallado de los accesos a los dispositivos y los comandos ejecutados.

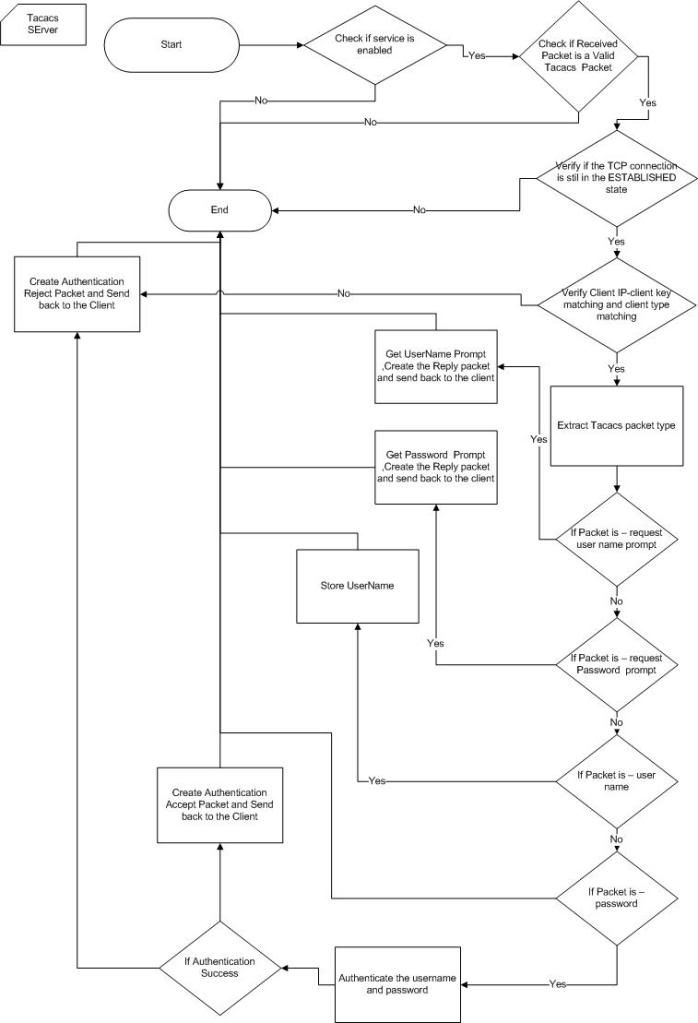

En tacacs hay que tener en cuenta aspectos como: Ficheros de configuración, validación de usuarios, interfaces. Se podría aplicar la metodología top-down de Cisco. En el siguiente flujograma se analiza el funcionamiento de Tacacs.

A continuación describo el proceso de instalación y configuración de un servidor TACACS+ (tac-plus) en Linux Debian y tambien algunos de los comandos que se deben configurar en los dispositivos Cisco a través de su IOS.

Configuración del SERVIDOR instalación de TACACSAntes de todo debemos agregar los repositorios para poder instalarlo. Para ello editamos nuestro fichero /etc/apt/sources.list y agregamos las siguientes líneas

deb http://ftp.hu.debian.org/debian/ squeeze main non-free contrib deb-src http://ftp.hu.debian.org/debian/ squeeze main non-free contrib

Actualizar las fuentes con el comando #apt-get update

#apt-get install tacacs+

/etc/init.d/tacacs_plus stop

/etc/init.d/tacacs_plus restart

/var/log/tacacs+/account.log (debe ser escribible, no ReadOnly) /var/tmp/tac_plus.log (log del servicio) /etc/init.d/tacacs_plus (script de inicio) /etc/tacacs+/tac_plus.conf (usuarios y configuracion global) /usr/sbin/tac_plus (ejecutable)

htpasswd -n username

Archivo de configuracion del servicio TACACS

/etc/tacacs+/tac_plus.conf

user = admins {

default service = permit

login = des 70e4lCVGyWSKM

}

user = users {

default service = deny

login = cleartext test

cmd = show

{

permit ip

permit interface

deny .*

}

}

Cada comando AAA en el router describe el proceso de autentificacion y autorizacion y el orden en que se intenta ejecutar los diferentes metodos configurados.

aaa new-model

aaa authentication login default tacacs+ enable aaa authentication enable default tacacs+ enable

aaa authentication ppp RAS local

aaa authorization exec tacacs+ if-authenticated aaa authorization commands 1 tacacs+ if-authenticated

aaa authorization commands 15 tacacs+ if-authenticated aaa authorization network tacacs+

aaa accounting exec start-stop tacacs+ aaa accounting commands 1 start-stop tacacs+ aaa accounting commands 15 start-stop tacacs+ aaa accounting network start-stop tacacs+ aaa accounting system start-stop tacacs+ enable password tester

aaa authorization exec tacacs+ none

Building configuration… ! Current configuration: ! version 11.1 service config no service udp-small-servers no service tcp-small-servers hostname tacacstest ! aaa new-model aaa authentication login default tacacs+ enable aaa authentication enable default tacacs+ enable aaa authentication ppp RAS local aaa authorization exec tacacs+ if-authenticated aaa authorization commands 1 tacacs+ if-authenticated aaa authorization commands 15 tacacs+ if-authenticated aaa authorization network tacacs+ aaa accounting exec start-stop tacacs+ aaa accounting commands 1 start-stop tacacs+ aaa accounting commands 15 start-stop tacacs+ aaa accounting network start-stop tacacs+ aaa accounting system start-stop tacacs+ enable secret 5 $1$y1cB$sSAl.2azaTPo9GoPO3fp0. ! interface Ethernet0 ip address 192.168.1.2 255.255.255.0 no cdp enable ! interface Serial0 no ip address shutdown no fair-queue ! interface Serial1 no ip address shutdown no cdp enable ! interface BRI0 no ip address shutdown ! line con 0 exec-timeout 0 0 password whatever login authentication conmethod line aux 0 line vty 0 4 exec-timeout 0 0 ! end

7 comentarios:

Amigo,

actualmente he instalado tac-plus, pero no me genera ningun archivo sabes a que se puede deber esto?

Saludos

Buenas, no me deja instalar el package del Tac-plus que source debe estar en mi lista de sources?.

Saludos.

muy buena informacion

Benas Noches

Muy buen aporte,me gustaría quitar el enable secret cuando autentica con ACS que debo hacer ?

Muy buen trabajo...

Me lo apunto.

Saludos

hola, me llamo raul, acabo te montar un servidor tacacs, pero me estoy complicando en la creacion de un usuario con permisos limitados. ¡me podrias ayudar?

lo que deseo hacer es un usuario que solo pueda usar estos comandos:

enable

config ter

interface fastethernet NUM/NUM

switchport trunk encapsulation dot1q

switchport trunk native vlan NUMERO-VLAN

switchport mode trunk

switchport voice vlan NUMERO-VLAN

srr-queue bandwidth share 10 10 60 20

srr-queue bandwidth shape 10 0 0 0

mls qos trust cos

auto qos voip trust

spanning-tree portfast

shutdown

no shutdown

Gracias por tu ayuda.

Raul

correo hermano_hl@hotmail.com

Publicar un comentario